一、客户需求分析:

1、公司共有员工100人左右,人员分布在三个楼层,每楼层最多人数不超过40人;

2、公司分财务、人资、总经三个科室;分内、外两个服务器区:其中内服务器区有FTP服务,外服务器区有DNS和WEB网站服务;

要求:

(1)用户安全可靠得访问互联网;

(2)外服务区被互联网用户安全访问;

(3)内网服务器不能被互联网用户访问,但需向内网用户提供可靠的服务

(4)服务器安全可靠得为网络用户提供服务。

二、设备选型: (为什么选4506?)

网络设备:

1、接入层用三台Cisco Catalyst 2960交换机;

2、核心用两台4506R+E;

3、核心之上用两台Cisco ASA 5510;

4、网络边界选用两台Cisco 2811路由器;

线缆:

1、两台核心之间用两根光纤;

2、FTP服务器与核心之间用六类双绞线;(Web、DNS与核心之间是否需要用六类线?)

3、防火墙与核心之间用六类线?边界路由器上全部用六类线?

4、其余用五类非屏蔽双绞线;

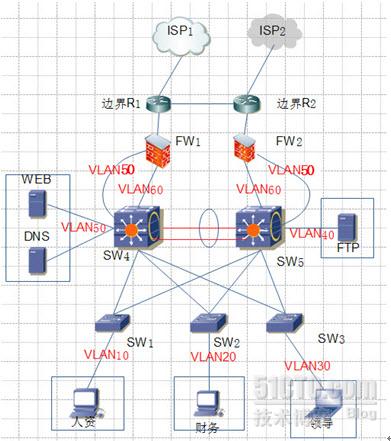

三、拓扑规划

1、两台核心交换机互做备份,三台接入层交换机分别于与两台核心直连以给网络提供可靠性;

2、采用双ISP出口,为防止ISP内部出现问题造成网络故障在网络边界放置两台路由器,两台路由器互联;并且在此假设ISP1的出口带宽为40M,ISP2的出口带宽为80M;

3、在边界路由器与核心交换机之间各加一台防火墙;

4、一般服务器都要连接到核心交换机上,为节省开支,在两台交换机上分别给两个服务器区单独划分一个VALN;

四、IP规划

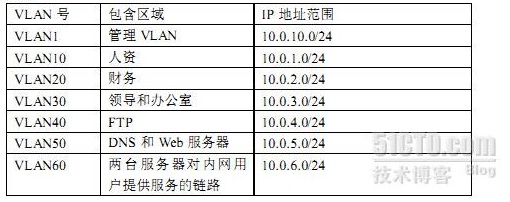

1、各VLAN划分:

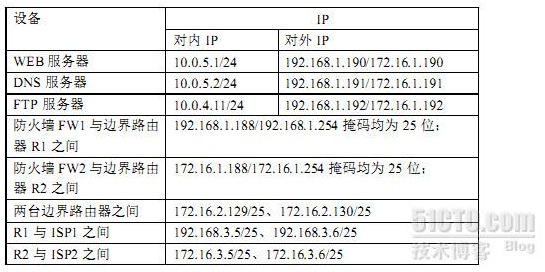

2、一些设备的指定地址:

3、各设备管理地址:

五、交换规划

1、人资、财务、领导分处在不同VLAN,取VLAN1为管理VLAN;

2、SW4和SW5为核心交换机,中间用两根光纤启Channel,并封为Trunk;

3、在SW4和SW5上启用HSRP,为人资、财务、领导三个网段分别提供网关备份;(因为ISP1的出口带宽为40M,ISP2的出口带宽为80M,因此取VLAN1以SW4为主,以SW5为备;VLAN2、VLAN3以SW5为主,以SW4为备;)

4、交换区域启用MST:VLAN10为事例1 ;VLAN20、VLAN30为事例2;(可否将VLAN40、VLAN50、VLAN60划为一个MST事例????)

5、如图所示,将为两台核心上用于为用户提供Internet服务的链路划为同一个VALN60;DMZ区域服务器为外网提供服务的两条链路划为VLAN50;

并且在两台防火墙上启用VRRP(在两台防火墙DMZ区域的接口E0/1上启用VRRP),对服务器区提供网关备份;

((在两台核心上已经配置了通向外网的默认路由,是否还可以对VLAN60配置VRRP,来作网关备份???还是可以在FW1和FW2之间也启用OSPF,使用五类默认路由来作冗余?)

在两台防火墙上为连接VLAN60的接口启用VRRP,为默认路由ip 0.0.0.0 0.0.0.0 10.0.6.254提供网关备份,并设定追踪其上联接口事件;从而可以为FW1—R1、FW2—R2互做备份;

6、在两台核心交换机上配置DHCP,为人资、财务、领导三个网段自动分配IP地址;

六、路由规划

1、在两台核心交换机上启用OSPF,并将VLAN1、2、3、4、5、6的网段宣告进OSPF进程;在两台核心上都启一条指向防火墙的默认路由,为需要访问Internet的用户提供路由;

并且在两台核心交换机上,都用default-information originate命令,将默认路由宣告进OSPF区域;(这样还可以为VLAN6的两条上联链路提供双重保险;)

在SW4、SW5上分别启一条去往NULL0口的路由,以防止对未知IP的路由环路:ip route 10.0.0.0 255.0.0.0 NULL;

2、在两台防火墙上,启一条到达外网的默认路由;并启一条通往内网(非服务器区)的静态路由和一条通往DNS/WEB服务器区的静态路由;

在两台防火墙上做NAT:(1)为DNS和WEB做静态NAT;(2)为内网其他的网段做PAT;

3、在两台边界路由器R1、R2上各启一条通往ISP的默认路由,并在两台路由器之间启用OSPF(area0),使用default- information originate命令将缺省路由通告进OSPF区域;(不必在R1、R2上启到达内网的静态路由,因为已经在防火墙上做了NAT,R1、R2与NAT网 段直连;)(但是,网段FW1—R1、FW2—R2都是公网地址,R1—R2网段则可以是私有地址;)(当然,网段R1—ISP1、 R2—ISP2也是公网地址;)

4、ISP路由

ISP1路由:指向网段FW1—R1、FW2—R2的静态路由;

ISP2路由:指向网段FW1—R1、FW2—R2的静态路由;

七、网络安全

1、两台防火墙将网络分为inside、outside和DMZ区域。

Inside区域的安全性是最高的,Outside的用户不能访问Inside,Inside的用户可以可安全可靠得访问服务器和Internet。 Outside区域可安全的访问位于DMZ区域的DNS、WEB服务器;同时,Outside的用户不可以通过DMZ区域访问到Inside区域;

2、防火墙以内的区域都是使用私有地址,避免了内部区域网络的暴露,增加了安全性;

3、在Inside区域,将不同的部分划分在不同的VLAN,一方面避免了广播风暴、ARP攻击等对网络的破坏,同时避免的不同部门间信息的泄露;

4、对于区域中一些具有特殊安全需求的部分用访问控制列表加以限制权限,这样也提高了整个网络的权限;

八、网络管理

网络中的设备都是可管理的,可以通过telnet的方式对网络进行监控和管理;

九、网络综合评价:

1、可靠性原则:

(1)整个网络采用双交换核心为三台接入层交换机提供HSRP网关备份;

(2)两台核心交换机之间采用启用Channel,增加了互联带宽,同时其中一条链路Down不影响另一条链路通信;

(3)将核心上的两条默认理由通告进OSPF,为核心的上行链路提供冗余,即使一条链路Down掉,用户还是可以通过另一条上行链路访问Internet;

(4)两台核心交换机均采用双引擎工作模式,增加了单台核心交换机的可靠性;

(5)在两台防火墙上为DMZ区域服务器启用VRRP,做网关备份,保证了服务器为互联网用户提供可靠的服务;(此处只是保证了服务器向外部的发送数据的 可靠性,但是不能保证互联网用户访问服务器的可靠性!!!如果要保证,该怎么配置???)同时在两台防火墙上为VLAN60启用VRRP,一方面为两个 FW的上行链路提供备份,另一方面也为VLAN60 的两条链路提供了双重保险;

(6)两台边界路由器互联,利用OSPF五类缺省路由,为网络出口提供冗余;

(7)使用双ISP出口,提高了网络内外互访的可靠性;

2、可扩展原则:

核心交换机采用模块化的Cisco Catalyst 4506交换机,无论是引擎、板卡,还是电源都可以进一步扩展升级;

每个网段都分了一个C的地址,而目前每个楼层的员工数都不到40人,因此具有很高的可扩展性;

3、安全性原则:

对于这样一个有100人左右的网络,采用两台 Cisco ASA 5510提供安全策略;

两台防火墙将网络分为inside、outside和DMZ区域。

Inside区域的安全性是最高的,Outside的用户不能访问Inside,Inside的用户可以可安全可靠得访问服务器和Internet。 Outside区域可安全的访问位于DMZ区域的DNS、WEB服务器;同时,Outside的用户不可以通过DMZ区域访问到Inside区域;

防火墙以内的区域都是使用私有地址,避免了内部区域网络的暴露,增加了安全性;

在Inside区域,将不同的部分划分在不同的VLAN,一方面避免了广播风暴、ARP攻击等对网络的破坏,同时避免的不同部门间信息的泄露;

对于区域中一些具有特殊安全需求的部分用访问控制列表加以限制权限,这样也提高了整个网络的权限;

4、可管理性原则:

网络中的设备都是可管理的,可以通过telnet的方式对网络进行监控和管理;

5、追求最佳性能价格比

————————————————————–